بلاک چینها توانایی این را دارند که در برابر حملات سنتی سایبری مقاومت کنند ولی هکرهای سایبری روشهای بهروزتری را برای راحت هک کردن بلاک چین ارائه میدهد یا به عبارت دیگر انقدرها هم که فکر میکنید بلاک چین ایمن نیست. درست است که همهی فناوری بلاک چین یکپارچه شده است ولی قویترین بلاچینها هم مورد هک مهاجمها قرار میگیرد. در ادامهی این نوشتار میخواهیم انواع حملات بلاک چین را برای شما بازگو کنیم تا اطلاعات مفیدی از روشهایهک بلاکچین بدست آورید.

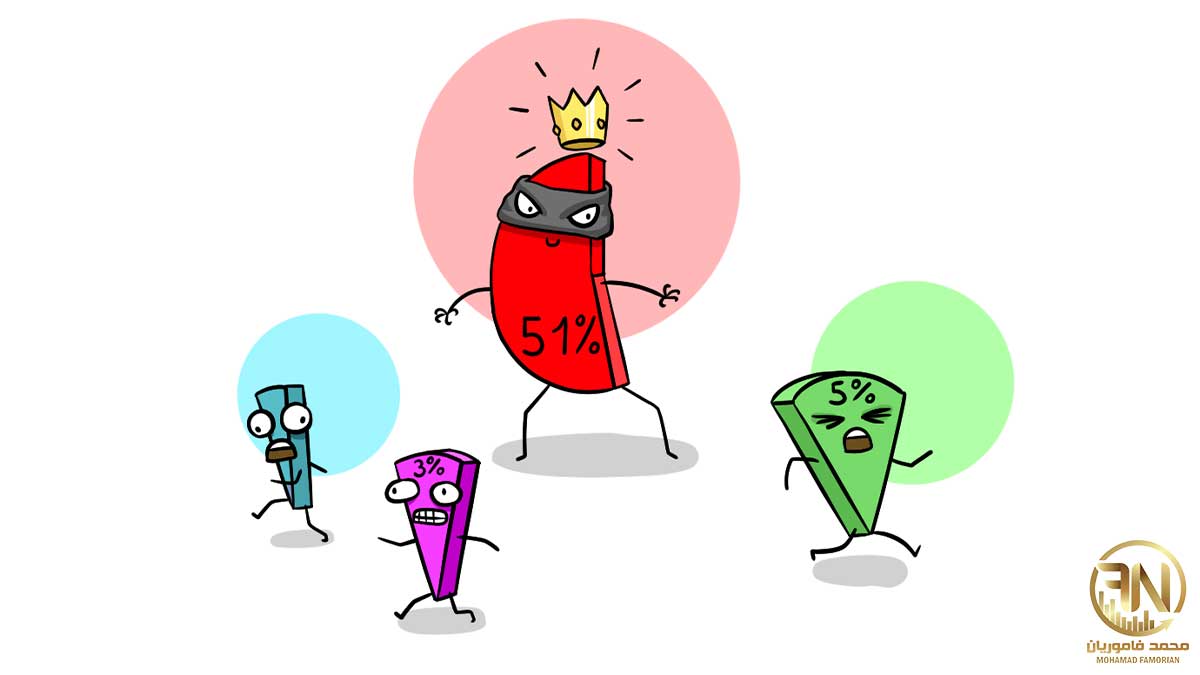

حملهی اکثریت یا 51 درصدی

یکی از حملات بلاک چین، حملهی 51 درصدی میباشد. این حمله زمانی اتفاق میافتد که هکر 51 درصد از هش ریت شبکه را تحت کنترل داشته باشند و یک فورک جایگزین ایجاد میکند تا اولویت بر فورکهای موجود داشته باشد. برای آشنایی با فورکهای ارز دیجیتال مقاله فورک در ارز دیجیتال را مطالعه کنید. برای فهم این موضوع با بیان سادهتری شروع میکنیم؛ دراین نوع حملات بلاک چین تمام قدرت هش یک شبکه بلاک چین در اختیار یک فرد یا یک گروه قرار میگیرد و از این رو باعث ایجاد اختلال در شبکهی بلاک چین خواهد شد. وقتی که کنترل شبکه در اختیار فرد یا گروه، در شبکهی بلاک چین قرار بگیرد باعث میشود که ترتیب تراکنشها عوض یا حذف شود و حتی ممکن است تراکنشهای انجام شده را هم معکوس کند. البته هکرها از این روش برای اینکه یک ارز دیجیتال با افت قیمتی مواحه کنند نیز استفاده میکنند که از این رو احتمال اینکه آن ارز به دلیل کمبود امنیت حذف شود نیز ممکن است.

یکی از حملات بلاک چین، حملهی 51 درصدی میباشد. این حمله زمانی اتفاق میافتد که هکر 51 درصد از هش ریت شبکه را تحت کنترل داشته باشند و یک فورک جایگزین ایجاد میکند تا اولویت بر فورکهای موجود داشته باشد. برای آشنایی با فورکهای ارز دیجیتال مقاله فورک در ارز دیجیتال را مطالعه کنید. برای فهم این موضوع با بیان سادهتری شروع میکنیم؛ دراین نوع حملات بلاک چین تمام قدرت هش یک شبکه بلاک چین در اختیار یک فرد یا یک گروه قرار میگیرد و از این رو باعث ایجاد اختلال در شبکهی بلاک چین خواهد شد. وقتی که کنترل شبکه در اختیار فرد یا گروه، در شبکهی بلاک چین قرار بگیرد باعث میشود که ترتیب تراکنشها عوض یا حذف شود و حتی ممکن است تراکنشهای انجام شده را هم معکوس کند. البته هکرها از این روش برای اینکه یک ارز دیجیتال با افت قیمتی مواحه کنند نیز استفاده میکنند که از این رو احتمال اینکه آن ارز به دلیل کمبود امنیت حذف شود نیز ممکن است.

این حملات بلاک چین بر روی 5 ارز رمز نگاری شده نیز اتفاق افتاد است که به نامهای، ZenCash، Monacoin، Bitcoin Gold و Litecoin Cash میباشند و همچنین نمونهی دیگری از حملات 51 درصدی که بر روی شبکهی اتریوم اتفاق اتفاد در سال 2020 اتفاق افتاد. در این حمله رخ داده منجرب به خسارت 5.6 میلیون دلاری برای ارز دیجیتال ETC شد. به احتمال زیاد هکرها از ETC اطلاعات خوبی داشتند زیرا توانستند در طول چهار روز 4280 بلوک را از این شبکه بیرون بکشند که پس از آن پلتفرم متوجه این حمله شد. این حمله هکر تمومی نداشت به طوری که بعد پنج روز این حادثه باز دوباره باری ETC اتفاق افتاد که در حملهی دوم 51 درصدی یک ماینر 4000 بلوک را سازماندهی دوباره انجام داد. اگر به دنبال یادگیری نحوه استخراج اتریوم هستید این صفحه میتواند به شما کمک زیادی کند.

حمله دیداس

یکی از حملات بلاک چین حملهی دیداس میباشد، در این روش هک کردن بلاک چین مهاجمها با استفاده زیادی کامپیوتر ترافیک شدیدی را به وجود میآور و به سمت شبکهی بلاک چین ارسال میکنند به طوری که از فعالیت عادی و معمولی شبکه جلوگیری میکنند و شبکه در چندین ساعت توانایی فعالیت را ندارد.

یکی از حملات بلاک چین حملهی دیداس میباشد، در این روش هک کردن بلاک چین مهاجمها با استفاده زیادی کامپیوتر ترافیک شدیدی را به وجود میآور و به سمت شبکهی بلاک چین ارسال میکنند به طوری که از فعالیت عادی و معمولی شبکه جلوگیری میکنند و شبکه در چندین ساعت توانایی فعالیت را ندارد.

مهمترین حملهای که با استفاده از این روش بود را میتوان به حملهی استیمت و همچنین صرافی بیتمکش اشاره کرد. به این صورت است که مهاجم برای حمله منترل ماشینهای آنلاین را برعهده میگیرد که در کنار آن سایر کامپیوترها و سیستمهای که آلوده به بدافزار شده، تبدیل به ربات میشوند. سرانجام با کنترلی که از راه دور بر روی گروهی از باتها دارد که به عنوان باتنت شناخته میشنود به هدایت ماشینها میپردازد و از این رو باعث افزایش ترافیک بر روی شبکه میشوند. به این نکته توجه کنید که این روش میتواند بر رئی هر سرویس آنلاین ایجاد شود و باعث اختلال یا جلوگیری از دسترسی کاربران به آن شود.

در این حمله بر خلاف حملههای دیگر سعی بر این ندارد که محیط امنیتی شما را خراب یا دگرگون کند. هدف اصلی حملهی دیداس آن این است که وب سایت یا سرورهای شما در دسترس کاربران قانونی قرار نگیرد. این را هم بدانید که حملهی دیداس بسیار مخرب است زیرا ممکن است روزها، هفتهها و حتی ماهها حمله کند و به دلیل وقفه زیاد در فعالیت کاربران باعث تضعیف اعتماد مصرف کننده و همچنین آسب طولانی به شهرت آنها بزند.

بیشتر بخوانید: تفاوتهای میان بیتکوین و اتریوم

حمله سرعتی

یکی دیگر از حملات بلاک چین حمله سرعتی است که در این روش هکر دو تراکنش را در یک زمان ارسال میکند که تنها یکی آنها تایید میشود. هکر با انجام حملهی سرعتی به دنبال این است که چیزی را با تراکنش تأیید نشده بخرد و آن را قبل از اینکه تأیید شود باطل کند. البته این حمله زمانی میسر میشود که معاملهگر یا گیرنده تراکنش تأیید نشده را پذیرفته باشند. این حمله شباهت زیادی با هک فینی دارد، فقط حملهی سرعتی زمان امکان پذیر است که گیرنده یک تراکنش تأیید نشده را قبول کند.

یکی دیگر از حملات بلاک چین حمله سرعتی است که در این روش هکر دو تراکنش را در یک زمان ارسال میکند که تنها یکی آنها تایید میشود. هکر با انجام حملهی سرعتی به دنبال این است که چیزی را با تراکنش تأیید نشده بخرد و آن را قبل از اینکه تأیید شود باطل کند. البته این حمله زمانی میسر میشود که معاملهگر یا گیرنده تراکنش تأیید نشده را پذیرفته باشند. این حمله شباهت زیادی با هک فینی دارد، فقط حملهی سرعتی زمان امکان پذیر است که گیرنده یک تراکنش تأیید نشده را قبول کند.

حمله سیبل

در حملات بلاک چین، حملهی سیبل سعی بر این دارد که یک سبکهی همتا به همتا را با هویتهای جعلی تغییر دهد و این هویتهای جعلی در اصل کاربران معمولی نمیباشد. البته بهتر است بدانید که این هویتهای جعلی توسط یک هویت حقیقی کنترل میشود. این هویتهای جعلی با ایجاد کردن قدرت مضاعف رأیدهی در شبکه که کنترل کنندهی هویتهای جعلی به وسیلهی همین قدرت توانایی تأثیر بر شبکه را دارد. برای ذکر یک نمونه از حملهی سیبل میتوان به انتخابات آمریکا اشاره کرد که در انتخابات آمریکا، روسیه بر روند و حتی نتیجهی انتخابات به وسیلهی ایجاد حسابهای کاربری جعلی تأثیر گذاشت.

در حملات بلاک چین، حملهی سیبل سعی بر این دارد که یک سبکهی همتا به همتا را با هویتهای جعلی تغییر دهد و این هویتهای جعلی در اصل کاربران معمولی نمیباشد. البته بهتر است بدانید که این هویتهای جعلی توسط یک هویت حقیقی کنترل میشود. این هویتهای جعلی با ایجاد کردن قدرت مضاعف رأیدهی در شبکه که کنترل کنندهی هویتهای جعلی به وسیلهی همین قدرت توانایی تأثیر بر شبکه را دارد. برای ذکر یک نمونه از حملهی سیبل میتوان به انتخابات آمریکا اشاره کرد که در انتخابات آمریکا، روسیه بر روند و حتی نتیجهی انتخابات به وسیلهی ایجاد حسابهای کاربری جعلی تأثیر گذاشت.

بیشتر بخوانید: ارز دیجیتال Frax چیست

تشخیص این نوع از روشهای هک بلاک چین بسیار مهم است زیرا حمله سیبل بر رأیگیری و تصمیمات جمعی خیلی تأثیر گذار است پس از اهمیت زیادی برخودار میباشد. همچنین حملات سیبل ممکن است برخی از شرکت کنندگان را سانسور کند که با احاطه کردن نود شما توسط تعدادی از نودهای سیبل باعث میشود که به نودهای واقعی شبکه اتصال پیدا نکنید و از این رو به دریافت اطلاعات یا ارسال اطلاعات به شبکه دسترسی نخواهید داشت.

جمع بندی

در این مقاله ما به انواع روشهای هک بلاک پین پرداخیتم که یکی از مسائلی که کاربران شبکهی بلاک چین به آن اعتقاد دارند مسئلهی امنیت این شبکه است که هکر و مهاجمهای سایبری در دنیای مدرن امروز ثابت کردهاند، این شبکه نیز صد در صد ایمن نیست. این نوع حملات شمال چهار نوع بودهاند که به نامهای حملهی 51 درصدی، حملهی دیداس، حملهی سرعتی و حملهی سیبل هستند و برای امنیت شبکهی بلاک چین و حتی سرمایهگذاران نیز بسیار خطرناک بودهاند. البته توسعهدهندگان این شبکه به دنبال این هستند که با گذشت زمان، قدرت محاسباتی این شبکه افزایش پیدا کند تا حملهی مهاجمها دشوار تر شود.